Definizione di IDS (Intrusion detection system) in informatica

Nonostante gli sforzi profusi non si può rendere un sistema informatico assolutamente sicuro, per cui risulta indispensabile disporre di un meccanismo per la rilevazione degli attacchi che non si è riusciti ad evitare. Il primo ad occuparsi di intrusion detection fu J.P. Anderson, che negli Anni ’80 propose alcuni metodi, ancora oggi utilizzati, basati sull’analisi del comportamento tipico di un utente che interagisce con il computer e che sono basati su due paradigmi fondamentali:

- anomaly detection

- misuse detection

Nel primo caso si suppone che un attacco consista in un evento anomalo, per cui risulta indispensabile definire esattamente cosa si intenda per eventi normali. In tale approccio si ritiene che gli stessi corrispondano alle attività svolte con maggiore frequenza, assumendo implicitamente l’equazione eventi rari = attacchi. In effetti ciò non è sempre vero perché spesso gli eventi rari sono assolutamente innocui mentre le reali minacce possono celarsi dietro attività molto comuni che non destano particolare attenzione.

Viceversa il paradigma misuse detection individua in partenza l’insieme dei possibili attacchi, riducendo la probabilità di falsi positivi, ma potendo individuare solo quelli effettivamente codificati aumenta il rischio di falsi negativi, cioè attacchi non rilevati.

Confrontando i due approcci possiamo dedurre che nessuno dei due è superiore all’altro bensì sono complementari. L’approccio anomaly detection sembrerebbe il più efficace perché riduce il tasso di falsi negativi, ma paradossalmente l’elevato numero di falsi positivi prodotti può celare gli attacchi reali sia per la mole di dati da analizzare sia perché può indurre psicologicamente ad ignorare tali allarmi perché ritenuti infondati. Oltretutto si rischia di impedire attività poco frequenti ma assolutamente legittime. In conclusione si può affermare che questo approccio è adottabile solo se il costo di un attacco è di gran lunga superiore ai costi di gestione degli IDS. Da un punto di vista pratico si usa il paradigma misuse detection oppure un approccio misto (o ibrido), mentre quasi nessuno adotta l’anomaly detection.

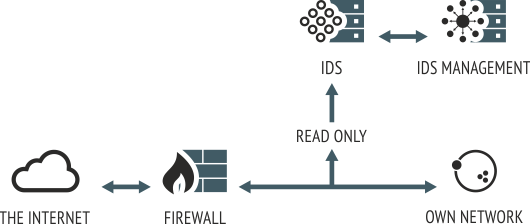

Con il termine di IDS (Intrusion Detection System) si è soliti raggruppare una varietà di soluzioni tecnologiche che assumono denominazioni differenti in base al tipo di implementazione adottata, ma accomunate dalla caratteristica di rilevare i segni di una intrusione, cioè di una qualsiasi violazione della politica di sicurezza. Se l’IDS è collocato direttamente sull’host oggetto del monitoraggio si parla di Host IDS (HIDS); se rappresenta un nodo autonomo sulla rete si parla di Network IDS (NIDS). Infine in caso di combinazione delle precedenti due soluzioni si parla di Hybrid o Stack-based IDS. Normalmente gli IDS si limitano all’acquisizione di informazioni da utilizzare successivamente per pianificare delle opportune contromisure. In alcuni casi possono intraprendere delle azioni, affidandosi il più delle volte ad applicazioni esterne, in risposta ai tentativi di aggressione.