Riservatezza e Autenticazione attraverso l’algoritmo RSA

L’algoritmo crittografico RSA consente di dar luogo non solo alla riservatezza ma anche all’autenticazione.

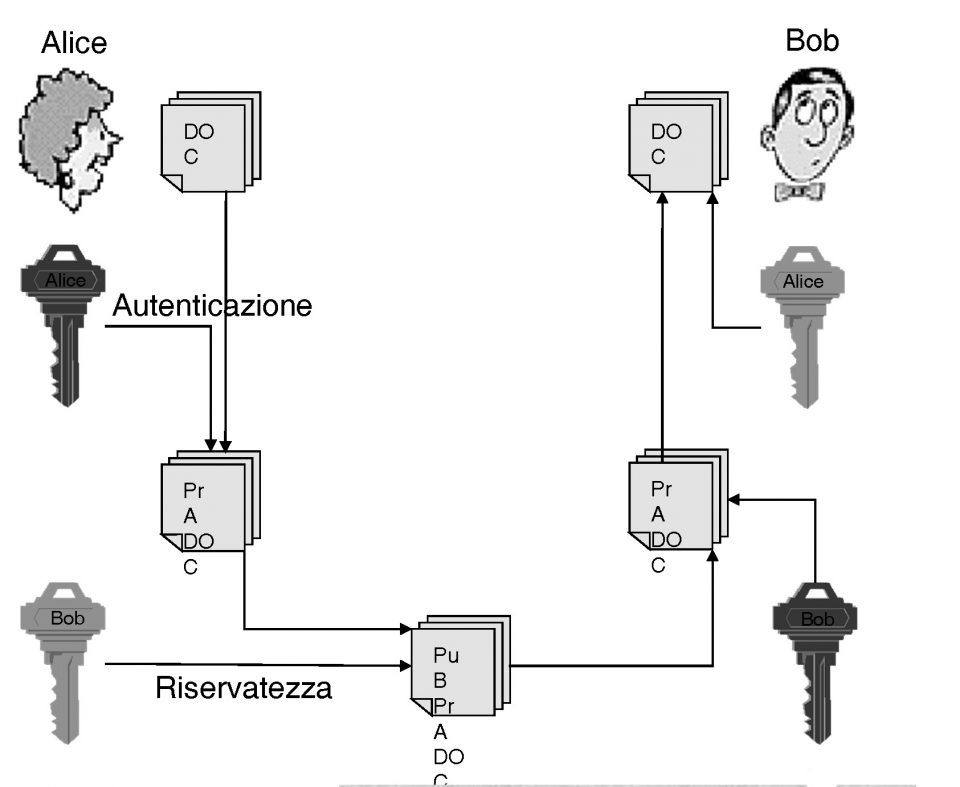

Se Alice ha la necessità di dimostrare a tutte le persone in possesso della sua chiave pubblica, che un determinato documento (doc) è effettivamente stato scritto da lei, non deve far altro che crittare tale documento con la sua chiave privata, così ottenendo PrA(doc).

Se Alice ha la necessità di dimostrare solo e soltanto a Bob, che un determinato documento è effettivamente stato scritto da lei, non deve far altro che crittare detto documento con la sua chiave privata, così ottenendo PrA(doc), e poi ricrittarlo con la chiave pubblica di Bob.

Quello che Bob riceve è PuB(PrA(doc)).

Per risalire al documento in chiaro, è importante che Bob compia, in ordine inverso, quello che ha fatto Alice prima di trasmettergli il documento.

Nello specifico Bob, per risalire al messaggio in chiaro, deve prima usare la sua chiave privata, e poi la chiave pubblica di Alice.

Questo procedimento garantisce pertanto sia la riservattezza che l’autenticità del documento inviato a Bob (sicurezza informatica nella comunicazione).

Nella figura seguente si rappresenta lo schema necessario per la Riservatezza e Autenticazione attraverso l’algoritmo RSA.