Caratteristiche e come difendersi da un attacco Smurf in informatica

Che cos’è un attacco Smurf

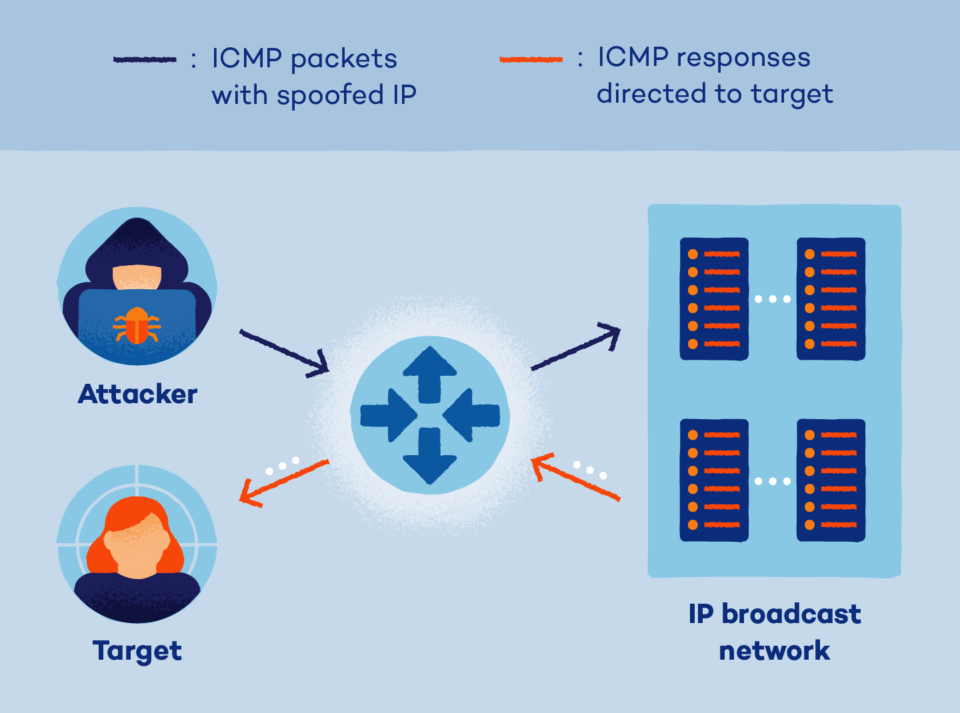

Un attacco Smurf è un attacco DDoS (Distributed Denial of Service) che sfrutta gli indirizzi di trasmissione del protocollo Internet (IP) e gli indirizzi di origine falsificati per sovraccaricare un dispositivo o una rete di destinazione con traffico fasullo. Consente a un utente malintenzionato di amplificare la quantità di traffico generato, con l’obiettivo di sopraffare la rete o il dispositivo del bersaglio.

Come funziona un attacco DDoS Smurf

Un attacco Smurf utilizza pacchetti di richieste echo ICMP (Internet Control Message Protocol) creati per sopraffare un dispositivo preso di mira. La dimensione del conseguente attacco DDoS viene misurata in pacchetti al secondo (PPS).

Ecco i dettagli tecnici di come funziona un attacco Puffo standard:

- L’aggressore falsifica l’indirizzo IP della vittima come IP di origine e invia richieste di eco ICMP (ping) all’indirizzo di trasmissione della rete.

- I router sulla rete ricevono la richiesta echo ICMP e la inviano a tutti gli host in base alla destinazione dell’indirizzo di trasmissione.

- Ciascun host che riceve la richiesta ICMP risponde all’IP di origine con un pacchetto di risposta echo contenente l’indirizzo IP di destinazione.

- Tutte le risposte vengono rimandate alla vittima, sovraccaricandola di traffico e provocando un rifiuto di servizio (DoS).

Il ping iniziale dell’aggressore viene moltiplicato per tutti gli host che rispondono, creando un effetto di amplificazione che può generare flussi di traffico diretti alla rete o ai dispositivi del bersaglio.

Quali sono le caratteristiche di un attacco Smurf

Alcune caratteristiche chiave dell’attacco DDoS Smurf includono:

- Reflective: le risposte provengono da sistemi di terze parti, nascondendo l’identità dell’aggressore.

- Amplified: sfrutta le risposte eco ICMP per la moltiplicazione del traffico.

- Livello 3: opera a livello di rete, inondando le vittime con traffico ICMP.

- Distribuito: coinvolge molti host che rispondono sparsi su reti.

- Difficile da fermare: banale da avviare e impegnativo da bloccare tutte le reti vulnerabili.

Altri attacchi di protocollo ben noti includono: SYN Flood, Ping Flood, Fraggle Attack.

Difendersi dagli attacchi Smurf

Esistono diverse misure chiave che possono essere adottate sia dagli operatori di rete che dai siti per difendersi dagli attacchi DDoS Smurf:

- Disabilitazione delle trasmissioni dirette: i router dovrebbero eliminare i pacchetti con indirizzi di destinazione delle trasmissioni dirette.

- Filtraggio dell’ICMP: ove possibile, bloccare l’ICMP in uscita e limitare la velocità in entrata.

- Regole firewall: aggiungi policy firewall specifiche per bloccare modelli simili a quelli di Puffo.

- Sicurezza porta switch: limita il numero di MAC per switchport o rete locale virtuale (VLAN) per evitare overflow.

- Mitigazione DDoS: utilizza servizi di mitigazione DDoS upstream o on-premise in grado di rilevare e filtrare il traffico degli attacchi.

Sebbene gli attacchi Smurf possano essere difficili da eliminare completamente, l’adozione di queste protezioni riduce significativamente la minaccia DDoS.

L’evoluzione della minaccia DDoS Smurf

Sebbene la loro popolarità sia diminuita, gli attacchi degli Smurf sono ancora rilevanti oggi e hanno un impatto su quanto segue:

- Dispositivi abilitati IP – La crescita dell’Internet delle cose fornisce nuovi dispositivi a cui rivolgersi.

- Cloud pubblico: l’infrastruttura condivisa aumenta il rischio di attacchi di riflessione.

- IPv6 – Introduce nuovi vettori di attacco riflettente tramite indirizzamento multicast.

- Script Kiddies – Lanciare attacchi Smurf è banale per gli attaccanti alle prime armi.

Un adeguato rafforzamento della rete è fondamentale per gestire questa persistente minaccia DDoS.

Impatto degli attacchi DDoS Smurf

Gli effetti di un attacco Smurf su organizzazioni e reti prese di mira includono:

- Interruzioni del servizio: siti Web, applicazioni e infrastrutture potrebbero essere completamente messi offline.

- Perdita di ricavi: i tempi di inattività si traducono direttamente in vendite e ricavi persi.

- Danno alla reputazione: gli utenti perdono la fiducia dopo aver subito interruzioni del sito.

- Perdita di produttività: il personale non è in grado di svolgere le proprie mansioni durante le interruzioni.

- Mitigazione costosa: sono necessari servizi estesi di filtraggio o scrubbing da parte dei fornitori.