Differenza tra APT e Malware in informatica

La rapida crescita degli attacchi informatici e la progettazione di sofisticati strumenti malware non sta solo causando una grande preoccupazione per il settore IT globale, ma anche per il settore bancario e della difesa. Le organizzazioni si rendono conto di questa sicurezza informatica è una grande preoccupazione per l’intera Fraternità e le risorse devono essere assegnate per proteggere l’integrità di un’organizzazione. Siamo a un punto in cui il rischio informatico sta rapidamente diventando un costo aggiuntivo per fare affari sul web. Le implicazioni sono di vasta portata poiché la mobilitazione di Internet si espande a una varietà di dispositivi e genera nuove industrie. Recentemente, il termine APT, abbreviazione di Advanced Persistent Threat, è diventato lo strumento comune per la guerra informatica. Ma cosa significa esattamente? Persistente è un termine relativo, ma se presumi che significhi che un attaccante non si arrenderà fino a quando non incontrerà banali contromisure, allora ovviamente l’attaccante è persistente. È un problema completamente diverso e fino a quando un’organizzazione non lo comprenderà completamente, non sarà in grado di risolvere il problema. La maggior parte dei malware è molto diversa dagli APT della nuova era.

Advanced Persistent Threat (APT)

APT, abbreviazione di Advanced Persistent Threat, è un cyber-avversario e una combinazione di diversi attacchi informatici sofisticati costituiti da capacità logistiche e operative avanzate per campagne di intrusione a lungo termine. Si tratta di un attacco prolungato e mirato a reti bancarie sensibili e aziendali per mantenere l’accesso alle loro reti e infiltrarsi nei dati sulla proprietà intellettuale e nelle informazioni economicamente e politicamente vantaggiose. L’APT è costituito da gruppi organizzati e ben finanziati che stanno sistematicamente compromettendo enti pubblici e commerciali. Il termine è stato originariamente sviluppato come nome in codice per le intrusioni legate alla Cina contro le organizzazioni militari statunitensi. Gli attacchi ATP sono furtivi e specifici del bersaglio, il che è molto diverso dai tradizionali worm, virus o malware.

Malware

La maggior parte degli attacchi malware, a differenza degli APT, sono attacchi dannosi rapidi per sovvertire l’integrità delle operazioni Internet. Il malware non è altro che un insieme di istruzioni che vengono eseguite sul tuo computer come un’applicazione software e fanno sì che il tuo sistema esegua qualcosa che un utente malintenzionato desidera che faccia. La maggior parte degli attacchi malware viene eseguita per rubare proprietà intellettuale, condurre spionaggio informatico e danneggiare infrastrutture critiche. Si tratta di attacchi informatici mirati volti a manipolare il sistema fornendo istruzioni eseguibili all’interno dell’input dell’utente. Possono raggiungere obiettivi sia tattici che strategici su Internet senza richiedere alcuna invasione fisica. È facile sottovalutare l’impatto e le capacità di attacchi malware mirati che mirano a un utente, un’azienda o un’organizzazione specifici.

Differenza tra APT e Malware

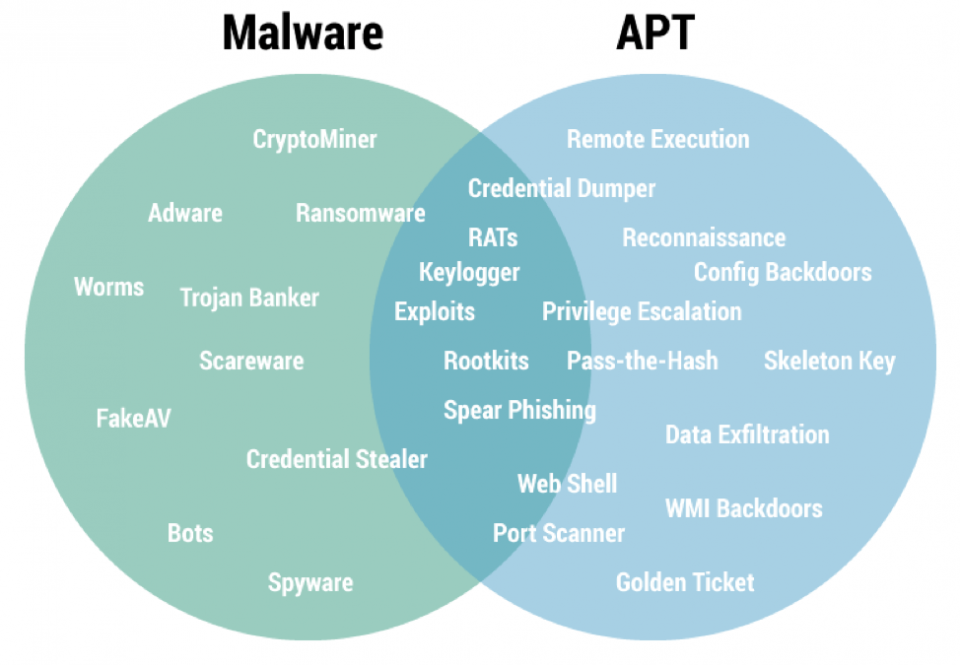

In genere, APT si riferisce alle entità criminali statali o ben finanziate e consolidate che vogliono compromettere un’organizzazione sensibile molto specifica. Il termine era originariamente usato come nome in codice per le intrusioni legate alla Cina contro le organizzazioni militari statunitensi. Ma con il progredire della tecnologia, il termine si è evoluto in avversari avanzati che sono decisi a sfruttare le informazioni e i dati sensibili in modo più nascosto. Al contrario, la maggior parte degli attacchi malware sono attacchi semplici e dannosi diretti a un individuo, un’azienda o un’organizzazione specifici per manipolare il proprio sistema o rete fornendo istruzioni eseguibili all’interno dell’input dell’utente, al contrario degli APT che adottano un approccio più strategico e sistematico.

Protezione da APT e Malware

Il modo migliore per affrontare la maggior parte degli attacchi di malware è evitare di aprire e-mail sospette o scaricare innanzitutto allegati non verificati. Tutti i dispositivi di rete e le applicazioni Web in esecuzione su Intranet devono essere verificati accuratamente e regolarmente per rilevare vulnerabilità sconosciute. Le valutazioni della sicurezza aiutano a consolidare la sicurezza della rete e ad eliminare i difetti di sicurezza critici. Arrivando alla protezione dagli attacchi APT, la scelta di un firewall affidabile è il primo livello di difesa contro gli APT. Gli APT sono minacce new-age che utilizzano tecniche avanzate per evitare il rilevamento e possono rimanere inosservati per molto tempo. Pertanto, è necessario un solido sistema di sicurezza per rilevare, analizzare ed eliminare gli APT.