Che cos’è e a cosa serve l’Handshake nel protocollo SSL/TLS

La stretta di mano digitale: Garantire la sicurezza nelle comunicazioni online con SSL/TLS

Nel caotico mondo di internet, dove i dati sensibili viaggiano senza sosta tra computer, la sicurezza è diventata una priorità assoluta. Il protocollo SSL/TLS (Secure Sockets Layer / Transport Layer Security) nasce proprio con questo scopo: garantire un canale di comunicazione sicuro e affidabile tra client e server.

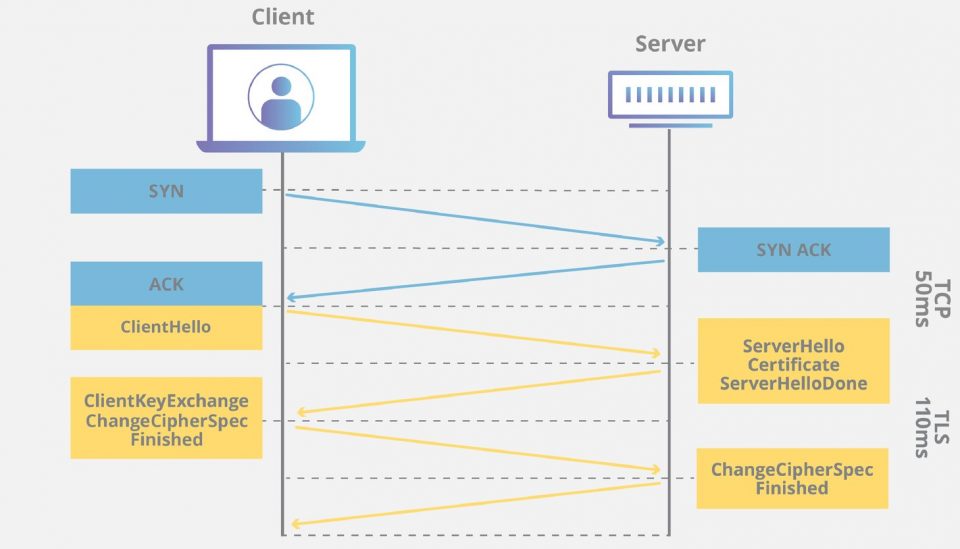

Immaginiamolo come una stretta di mano digitale che avviene tra due persone che si incontrano per la prima volta. In questa stretta di mano, avvengono diverse azioni cruciali per stabilire una comunicazione sicura:

1. Presentazione e Autenticazione:

- Il client invia un messaggio “Hello Client” al server, presentandosi e specificando i metodi di cifratura che supporta.

- Il server risponde con un messaggio “Hello Server”, indicando il metodo di cifratura scelto e inviando il proprio certificato digitale. Questo certificato, rilasciato da un’autorità di certificazione fidata, attesta l’identità del server.

- Il client verifica l’autenticità del certificato del server e, se valido, lo memorizza per future sessioni.

2. Scambio di Segreti:

- Entrambe le parti concordano un metodo di cifratura e una chiave segreta per la sessione. Questa chiave viene scambiata in modo sicuro utilizzando tecniche crittografiche avanzate, rendendola inaccessibile a malintenzionati.

3. Protezione della Comunicazione:

- Stabilita la stretta di mano, tutti i dati scambiati tra client e server vengono cifrati utilizzando la chiave segreta concordata. In questo modo, anche se un malintenzionato intercettasse la comunicazione, non potrebbe leggere i dati perché non possiede la chiave per decifrarli.

- Inoltre, viene garantito l’integrità dei dati, impedendo a chiunque di modificarli o corromperli durante la trasmissione.

Tipi di Cifratura: Stream Cipher vs Block Cipher

Esistono due tipi principali di algoritmi di cifratura utilizzati da SSL/TLS: Stream Cipher e Block Cipher. Ognuno ha le sue caratteristiche e i suoi punti di forza:

- Stream Cipher: La crittografia avviene in flusso continuo, un byte alla volta. Offre un basso carico computazionale e una buona velocità di elaborazione, ma è più vulnerabile a certi tipi di attacchi.

- Block Cipher: La crittografia avviene su blocchi di dati di dimensioni fisse. Offre un elevato livello di sicurezza, ma richiede un maggiore carico computazionale rispetto agli Stream Cipher.

Conclusione

La stretta di mano digitale SSL/TLS rappresenta un processo fondamentale per garantire la sicurezza nelle comunicazioni online. Attraverso l’autenticazione, lo scambio di segreti e la protezione dei dati, SSL/TLS crea un tunnel sicuro che permette a client e server di scambiare informazioni sensibili con la massima tranquillità, anche nelle turbolente acque di internet.