Caratteristiche e topologie di infrastruttura di una rete Botnet in informatica

Che cos’è una Botnet

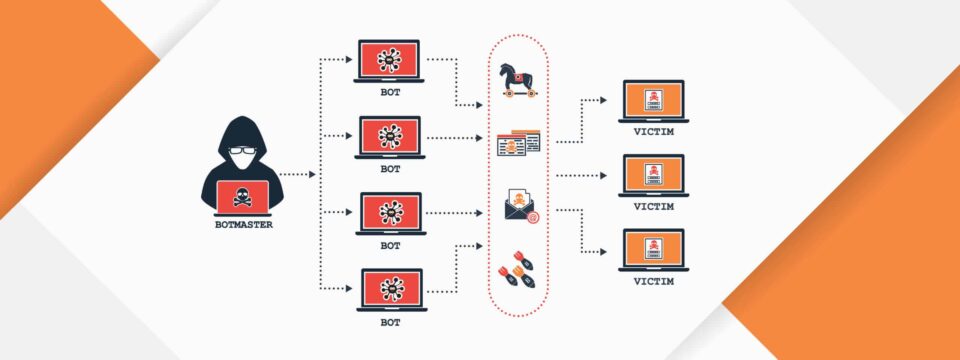

Con il termine Botnet (roBOT NETwok), si definisce una rete costituita da dispositivi informatici, tipicamente computer, compromessi da malware e collegati ad internet.

I dispositivi infetti, definiti Bot o Zombie, vanno sotto il controllo di un cyber criminale chiamato botmaster, che attraverso il controllo remoto di un Command & Control server, gestisce l’intera botnet, per istruire e scambiare informazioni con i computer infetti.

Una macchina che contrae il malware, divenendo a tutti gli effetti un’ulteriore risorsa per la botnet in questione, continuerà a lavorare come se nulla fosse per il legittimo proprietario mentre in realtà sta eseguendo una serie di script malevoli in background su richiesta del botmaster attraverso il C&C server.

Un malware, può essere contratto da un utente in diverse modalità: in alcuni scenari può avvenire a sua insaputa, con il binario del malware programmato per installarsi nella macchina sfruttando debolezze del sistema operativo o di alcuni programmi applicativi, come i plug-in dei browser web.

In altre circostanze invece, può avvenire con la partecipazione involontaria dell’utente stesso, ad esempio con l’apertura di una pagina web compromessa o un allegato mail.

Essendo una botnet una rete scalabile, l’obiettivo del botmaster è quindi quello di reclutare più zombie possibili per poter aumentare la capacità e l’efficienza dell’infrastruttura. Attualmente, vi sono botnet che possono raggiungere migliaia o addirittura milioni di zombie, progettate per soddisfare una vasta gamma di scopi illeciti, rendendole una delle principali fonti di reddito illegale per i cyber-criminali.

Topologie di infrastruttura di una rete Botnet

Una botnet, può presentare diverse topologie di infrastruttura, che dipendono da come i bot ricevono i comandi dal botmaster attraverso il C&C server. Tra i vari aspetti che influenzano la progettazione dell’infrastruttura, si tiene conto anche della necessità di non renderla identificabile, quindi immune a sinkholing e takeover e, nel caso di parziale attacco, facilmente ripristinabile.

Possiamo distinguere tre topologie di rete botnet: centralizzata, decentralizzata e non strutturata.

Centralizzata

Topologia di infrastruttura basata sull’architettura Client-Server e caratterizzata dal fatto che i bot comunicano direttamente con il loro botmaster.

Consente comunicazioni a bassa latenza e garantisce la consegna dei pacchetti, essenziale per sincronizzare i dispositivi infetti nel caso di un attacco coordinato. Fanno a sua volta parte di questa topologia, le reti a stella, a stella estesa e gerarchica. Nella stella, i computer sono tutti collegati direttamente ad un unico server di comando e controllo, mentre nella stella estesa il botmaster può utilizzare diversi C&C server ognuno dei quali simula il comportamento del singolo server presente nella stella semplice. La rete multistella risulta più vantaggiosa della rete semplice, in quanto garantisce una migliore gestione del traffico dati (non più convogliato verso un’unica macchina) e aumenta la scalabilità dell’infrastruttura. La topologia gerarchica infine, deriva dalla stella estesa, ma anziché avere più server che gestiscono la botnet, ne utilizza uno solo coadiuvato da alcuni bot utilizzati come proxy. I bot utilizzati come proxy, presentano le stesse caratteristiche del C&C server centrale, ma solamente alcuni di essi conoscono l’indirizzo che porta al botmaster. Questa topologia, rende l’intera botnet difficile da individuare e da neutralizzare, in quanto nemmeno gli stessi bot conoscono l’intera infrastruttura di rete. D’altra parte però presentano problemi di latenza, andando a diminuire l’efficacia di eventuali attacchi in tempo reale.

In generale, la struttura centralizzata non è vantaggiosa per la dipendenza vitale dei bot dal server di comando e controllo: se quest’ultimo viene messo fuori uso, tutta la rete viene compromessa ed inoltre i bot, essendo connessi ad uno stesso punto, sono facilmente individuabili.

Decentralizzata

A differenza delle reti centralizzate, non hanno un unico punto centrale di comando che assegna istruzioni. In questa infrastruttura, tutti i nodi bot che costituiscono la rete, sono allo stesso tempo sia master che slave e cioè possono impartire ordini agli altri nodi o eseguirli. I bot possono essere distribuiti in aree geografiche differenti ed inoltre l’errore o la cattura di un singolo nodo non ha un impatto significativo sul funzionamento dell’intera botnet. I principali svantaggi derivano dall’elevata complessità della struttura, che richiede l’implementazione di specifici protocolli che garantiscano la connessione tra i diversi nodi, e dall’elevata latenza nella trasmissione dei messaggi. Caratterizza questa topologia la struttura a maglia.

Non strutturata

I bot sono completamente ignari della rete botnet a cui appartengono. Ogni volta che un bot deve inviare un messaggio alla rete infetta, scansiona randomicamente la rete alla ricerca di un altro dispositivo infetto e gli invia il messaggio solo dopo averlo crittografato. Topologia difficilmente realizzabile in quanto non garantisce la consegna effettiva dei pacchetti.