Differenza tra autenticazione a due fattori e verifica in due passaggi in informatica

Più un’idea è popolare, più idee sbagliate su di essa. In informatica, l’autenticazione a due fattori (2FA, Two-Factor Authentication) non è diversa. Abbiamo già discusso qual è la differenza tra MFA e 2FA e abbiamo spiegato che anche se questi due termini sono talvolta usati in modo intercambiabile, possono essere due cose diverse. Ma MFA e 2FA non sono gli unici due concetti comunemente confusi.

In questo articolo, descriviamo qual è la differenza tra la verifica in due passaggi (2SV, Two-Step Verification) e l’autenticazione a due fattori (2FA, Two-Factor Authentication).

Semantica e fattori

Alcuni esperti usano il nome Two-Step Authentication (2SA) invece di Two-Step Verification (2SV).

Se assumiamo che verifica e autenticazione siano sinonimi, l’unica vera differenza semantica tra l’autenticazione a due passaggi e l’autenticazione a due fattori risiede in due parole: “passo” e “fattore”.

Sia una fase di autenticazione che un fattore di autenticazione sono elementi di prova che un utente deve presentare durante l’autenticazione per dimostrare di essere chi dice di essere.

Esistono tre fattori di autenticazione:

- Fattore di conoscenza: ciò che l’utente sa, ad esempio una password

- Fattore di possesso: ciò che l’utente ha, ad esempio un telefono cellulare, una chiave di sicurezza

- Fattore di inerenza: chi è l’utente, dati biometrici, ad esempio un’impronta digitale

Autenticazione a due fattori e verifica in due passaggi

La verifica in due passaggi (2SV ) è un tipo di autenticazione che utilizza due fattori di autenticazione.

L’autenticazione a due fattori (2FA) è un tipo di autenticazione che utilizza due distinti fattori di autenticazione.

Enfasi su due fattori distinti.

Due passaggi qualsiasi sono sufficienti per dire che un’autenticazione è un’autenticazione in due passaggi.

Tuttavia, per chiamare un’autenticazione un’autenticazione a due fattori, è necessario utilizzare due fattori distinti.

Queste due frasi sono vere:

- Un processo di autenticazione che utilizza il fattore di conoscenza due volte è 2SV ma non 2FA.

- Un processo di autenticazione che utilizza il Fattore di conoscenza e il Fattore di possesso è sia 2SV che 2FA.

Allo stesso modo, se devi utilizzare una password, un PIN e il tuo smartphone per accedere alla tua applicazione, allora stai subendo l’autenticazione in tre passaggi. Ma questa è solo l’autenticazione a due fattori perché hai usato solo il fattore di conoscenza (due volte) e il fattore di possesso.

Esempio di autenticazione in due passaggi

Se chiedi al tuo utente di fornire due password diverse, una dopo l’altra, si tratta di verifica in due passaggi perché l’utente deve eseguire due passaggi. Tuttavia, questo esempio non è l’autenticazione a due fattori perché questa autenticazione utilizza qualcosa che conosci due volte. Lo stesso vale anche per i metodi di autenticazione più sicuri: un accesso senza password che richiede due chiavi di sicurezza WebAuthn separate è 2SV ma non 2FA.

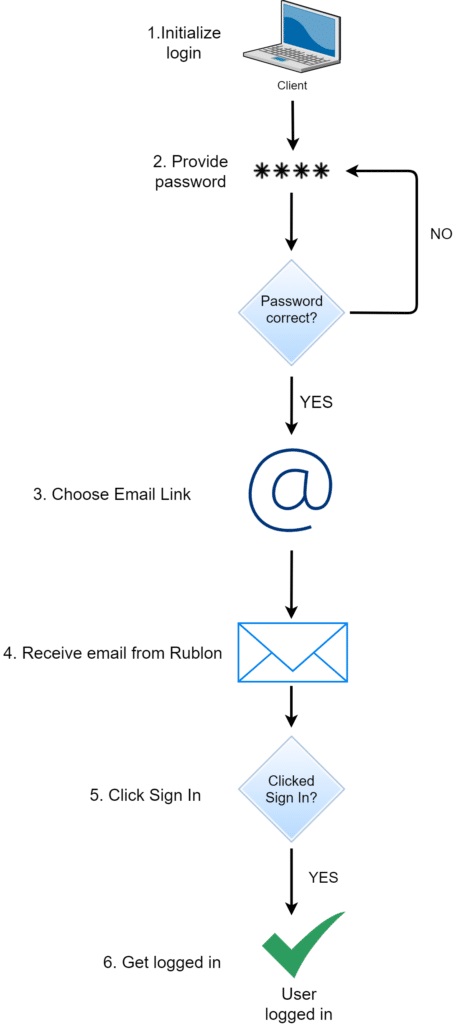

Un esempio di autenticazione in due passaggi che non è l’autenticazione a due fattori è la combinazione di una password e del metodo di autenticazione del collegamento e-mail.

Il metodo di autenticazione Email Link è un esempio di qualcosa che conosci perché la password del tuo account e-mail è tutto ciò che ti serve per completare l’autenticazione. Alla fine, devi fornire una password due volte, che è l’autenticazione in due passaggi ma non l’autenticazione a due fattori.

Si noti che il metodo di autenticazione del collegamento e-mail non è il Fattore di possesso. Puoi accedere al tuo account di posta elettronica sia dal tuo computer che dal tuo dispositivo mobile, quindi in nessun momento il sistema controlla il tuo possesso di un dispositivo. Il sistema sta solo controllando il tuo accesso al tuo account di posta elettronica, che canonicamente è protetto solo con una password. Naturalmente, ti consigliamo di abilitare la 2FA anche sul tuo account di posta elettronica.

Esempio di autenticazione a due fattori

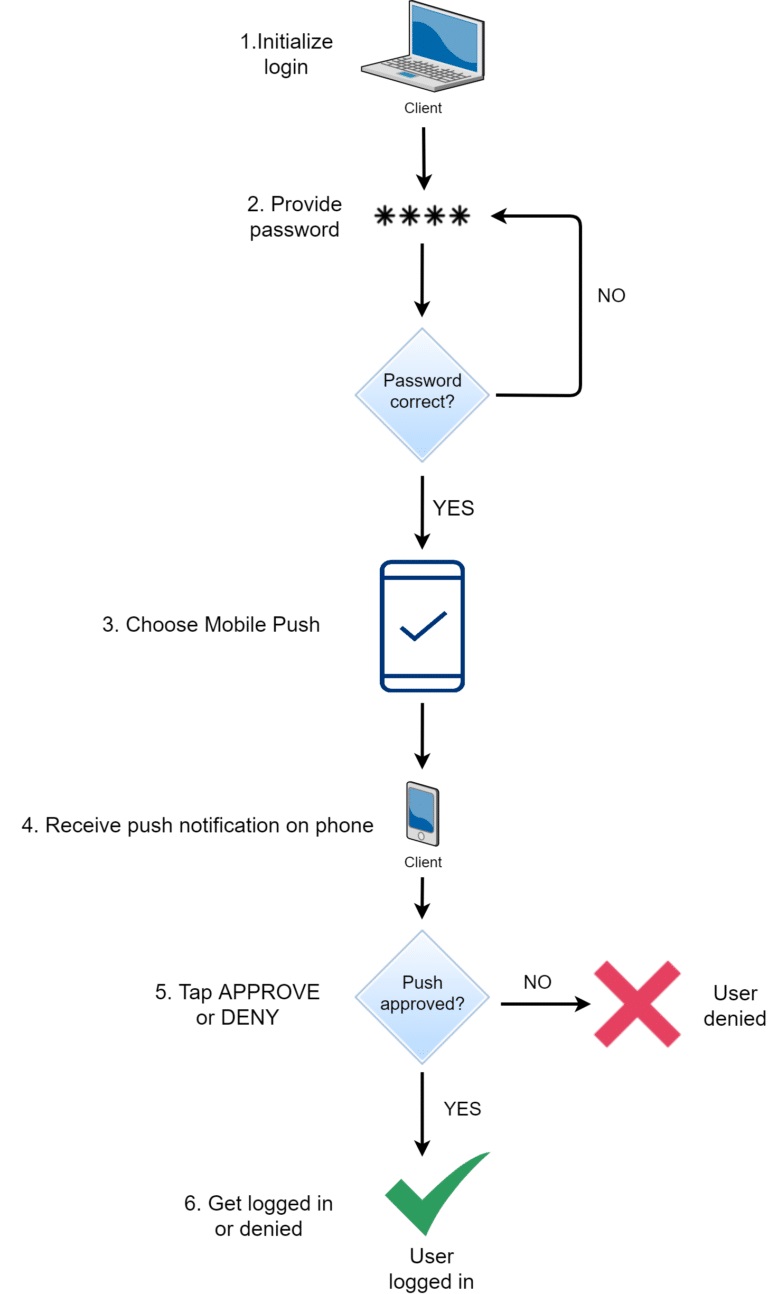

Il Mobile Push di Rublon è un esempio del Possession Factor.

Si noti che il diagramma precedente mostra l’autenticazione a due fattori. Innanzitutto, fornisci la tua password, qualcosa che conosci. Quindi, riceverai una notifica push sul tuo cellulare. Il tuo dispositivo mobile è qualcosa che hai perché devi dimostrare il possesso del dispositivo mobile per completare l’autenticazione.

Poiché l’autenticazione precedente consiste in due passaggi, è anche verifica in due passaggi.

2FA è sufficiente nella maggior parte dei casi. Tuttavia, puoi migliorare ulteriormente la sicurezza dell’autenticazione precedente introducendo il terzo fattore. Per aggiungere il fattore di inerenza alla tua app mobile Rublon Authenticator, abilita Fingerprinting o Face ID.

La verifica in due passaggi potrebbe non essere sufficiente

Molti prodotti pubblicizzano la verifica in due passaggi. Possono significare autenticazione a due fattori poiché ogni autenticazione a due fattori è anche autenticazione a due passaggi. Tuttavia, se un fornitore di servizi di sicurezza offre solo la verifica in due passaggi, non dovrebbe sorprendere che alcuni clienti siano preoccupati per la loro sicurezza.

Una parte importante del motivo per cui 2FA è così sicura è che utilizza due distinti fattori di autenticazione per dimostrare l’identità di un utente. Se utilizzi due fattori dello stesso tipo, sei ancora molto più sicuro che se utilizzassi solo una password, ma mai così sicuro come con 2FA.

Ciò che migliora significativamente la sicurezza è l’aggiunta di fattori di autenticazione più diversi al processo di autenticazione, non l’aggiunta di cinque stessi fattori.

Inoltre, se lavori in un settore specifico come quello sanitario, finanziario o al dettaglio , devi rispettare le normative di sicurezza come NYDFS, NAIC, PCI DSS o HIPAA. Queste normative richiedono di implementare l’autenticazione a due fattori nella tua forza lavoro. La verifica in due passaggi potrebbe non essere sufficiente per soddisfare le condizioni di questi requisiti.

Sicurezza nelle discussioni su passaggi e fattori

Quando si discute della teoria della sicurezza, dobbiamo dimenticare la sicurezza pratica di ciascun metodo di autenticazione. Ciò significa che due distinti fattori di autenticazione sono sufficienti per dire che un determinato processo di autenticazione è 2FA. Potrebbe non essere il processo più sicuro. Potrebbero esserci modi per aggirarlo o romperlo, ma queste preoccupazioni, sebbene importanti, non rientrano nell’ambito della semplice decisione se il processo di verifica dell’identità è 2FA o 2SV.